举个例子

@youhei

@奔跑的路由器

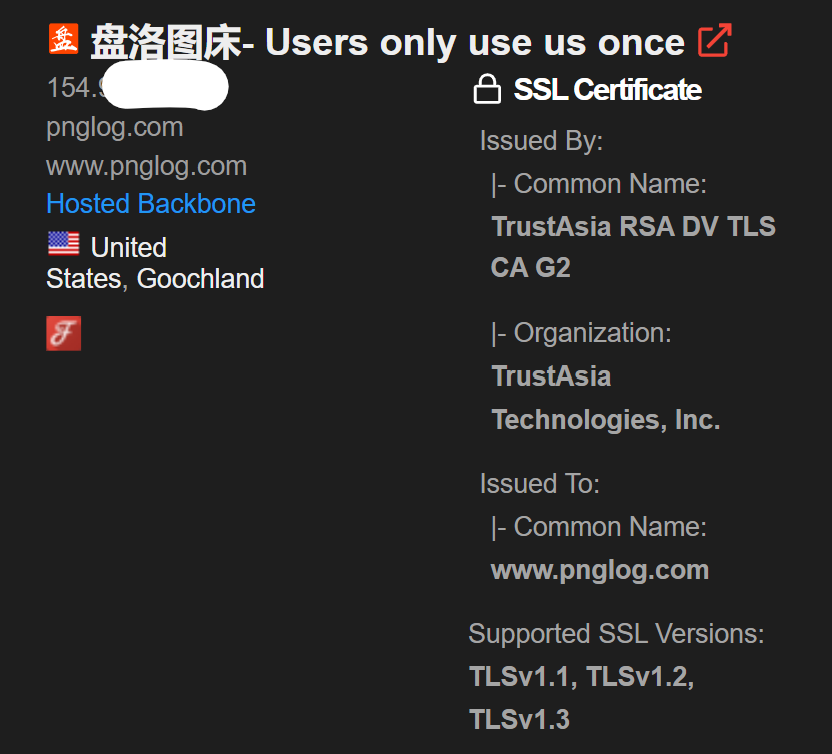

的签名图床pnglog.com,ssl的对象是*.pnglog.com,但是用的cloudflare

这时候可以在shodan上直接查包含这个ssl的ip,很容易就查到了...

ip:154.9.xxx.xxx

还有另一位大佬的探针

vps.zxy666.ml

ip:152.67.xxx.xxx

ps:龟壳10t完全不慌

赶快自查下?

(随机抽选的,只是为了提醒大家,上面俩大佬别怨我)

热议

推荐楼 iks 19小时前

日经贴,见怪不怪了

推荐楼 mjjfl 11小时前

默认的443端口,暴露了域名。通过搜索域名,反向查到源站IP。

推荐楼 mjj天下第一 19小时前

No results found

2楼 infplus 19小时前

No results found

3楼 jshkk 19小时前

哦哦哦 知道了

4楼 jjz 19小时前

No results found

38.18?

6楼 水牛 19小时前

大惊小怪

7楼 xiaotian2824 19小时前

嗯,看来以后shodan教育版本得弄一个以备不时之需

9楼 jjz 19小时前

有道理,这帖子对高防啥用没有,都不怕....

10楼 infplus 19小时前

38.18?

我的源站在OVH俄勒冈 15.204. (我三个月内已经换了4次源站IP了)

12楼 mjjfl 11小时前

默认的443端口,暴露了域名。通过搜索域名,反向查到源站IP。

13楼 youhei 6小时前

谢谢提醒

14楼 zzcisme 4小时前

什么原理

15楼 mochan 4小时前

No results found

16楼 acequeen 4小时前

No results found

17楼 onji 1小时前

18楼 菜单 半小时前

你能看到我博客的IP吗

一般来说可以解决,当然如果真的碰到有心人用hosts硬写域名IP扫全网的话也是可以找到源主机的。

申明:本文内容由网友收集分享,仅供学习参考使用。如文中内容侵犯到您的利益,请在文章下方留言,本站会第一时间进行处理。

谷姐靓号网

谷姐靓号网

评论前必须登录!

立即登录 注册